せっかく古いSymantec-rooted Infrastructure発行のサーバ証明書を持っているので実験です。distrust後も「警告」と書いてあるところがあったりしますが、「証明書のエラー」です。続行しちゃダメ。ゼッタイ。

2016年6月1日より前の2015年11月30日に発行され、有効期限内かつrevokeもされていない証明書

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 |

Data: Version: 3 (0x2) Serial Number: 565084 (0x89f5c) Signature Algorithm: sha256WithRSAEncryption Issuer: C=US, O=GeoTrust Inc., CN=RapidSSL SHA256 CA - G3 Validity Not Before: Nov 30 09:10:48 2015 GMT Not After : Dec 2 00:29:20 2018 GMT X509v3 extensions: X509v3 Authority Key Identifier: keyid:C3:9C:F3:FC:D3:46:08:34:BB:CE:46:7F:A0:7C:5B:F3:E2:08:CB:59 Authority Information Access: OCSP - URI:http://gv.symcd.com CA Issuers - URI:http://gv.symcb.com/gv.crt X509v3 Key Usage: critical Digital Signature, Key Encipherment X509v3 Extended Key Usage: TLS Web Server Authentication, TLS Web Client Authentication X509v3 CRL Distribution Points: Full Name: URI:http://gv.symcb.com/gv.crl X509v3 Certificate Policies: Policy: 2.23.140.1.2.1 CPS: https://www.rapidssl.com/legal |

をHSTS preloadな環境に設置してテストしてみます。

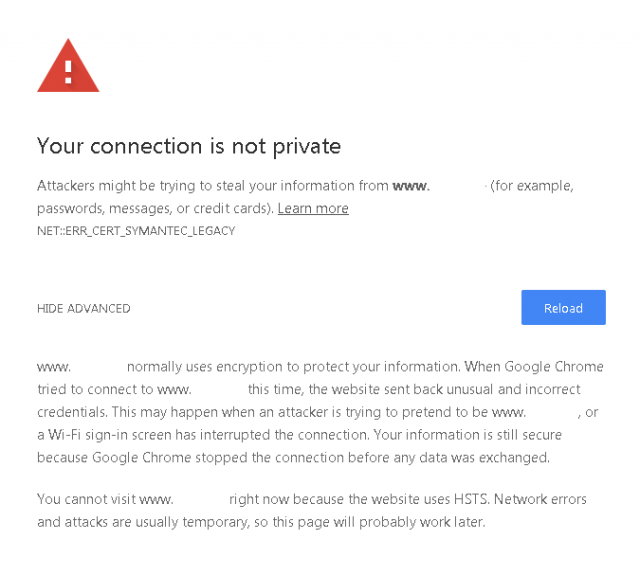

Chrome Version 68.0.3440.84 (Official Build) (64-bit)では

Your connection is not private

Attackers might be trying to steal your information from www.example.com (for example, passwords, messages, or credit cards). Learn more

NET::ERR_CERT_SYMANTEC_LEGACYwww.example.com normally uses encryption to protect your information. When Google Chrome tried to connect to www.example.com this time, the website sent back unusual and incorrect credentials. This may happen when an attacker is trying to pretend to be www.example.com, or a Wi-Fi sign-in screen has interrupted the connection. Your information is still secure because Google Chrome stopped the connection before any data was exchanged.

You cannot visit www.example.com right now because the website uses HSTS. Network errors and attacks are usually temporary, so this page will probably work later.

という派手なエラー NET::ERR_CERT_SYMANTEC_LEGACY になりました。

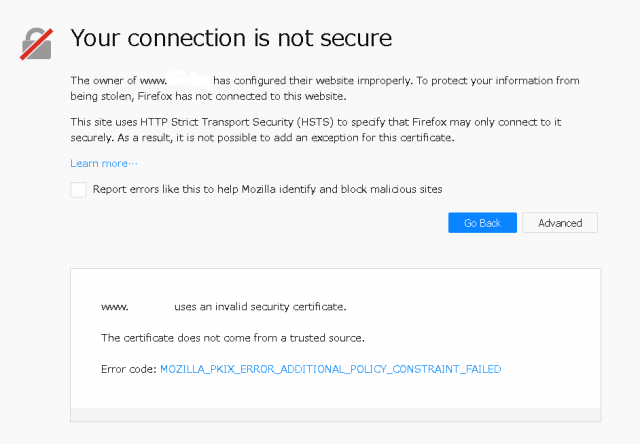

Firefox Quantum 61.0.1 (64-bit)でも同様に、

Your connection is not secure

The owner of www.example.com has configured their website improperly. To protect your information from being stolen, Firefox has not connected to this website.

This site uses HTTP Strict Transport Security (HSTS) to specify that Firefox may only connect to it securely. As a result, it is not possible to add an exception for this certificate.

Learn more…

www.example.com uses an invalid security certificate. The certificate does not come from a trusted source. Error code: MOZILLA_PKIX_ERROR_ADDITIONAL_POLICY_CONSTRAINT_FAILED

という派手なエラー MOZILLA_PKIX_ERROR_ADDITIONAL_POLICY_CONSTRAINT_FAILED になりました。

IE 11やSeaMonkey 2.49.4では普通に接続されました。

次に2016年6月1日以降の2017年8月2日に発行され、有効期限内かつrevokeもされていない証明書

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 |

Data: Version: 3 (0x2) Serial Number: 4b:70:d7:93:97:1f:fa:d9:b8:36:74:f1:1b:a0:11:70 Signature Algorithm: sha256WithRSAEncryption Issuer: C=US, O=GeoTrust Inc., CN=RapidSSL SHA256 CA Validity Not Before: Aug 2 00:00:00 2017 GMT Not After : Aug 1 23:59:59 2020 GMT X509v3 extensions: X509v3 CRL Distribution Points: Full Name: URI:http://gp.symcb.com/gp.crl X509v3 Certificate Policies: Policy: 2.23.140.1.2.1 CPS: https://www.rapidssl.com/legal User Notice: Explicit Text: https://www.rapidssl.com/legal X509v3 Authority Key Identifier: keyid:97:C2:27:50:9E:C2:C9:EC:0C:88:32:C8:7C:AD:E2:A6:01:4F:DA:6F X509v3 Key Usage: critical Digital Signature, Key Encipherment X509v3 Extended Key Usage: TLS Web Server Authentication, TLS Web Client Authentication Authority Information Access: OCSP - URI:http://gp.symcd.com CA Issuers - URI:http://gp.symcb.com/gp.crt |

を同じくHSTS preloadな環境に設置してテストしてみます。

Chrome Version 68.0.3440.84 (Official Build) (64-bit)ではエラーではなくブラウザのコンソールに

The SSL certificate used to load resources from https://www.kana.me will be distrusted in M70. Once distrusted, users will be prevented from loading these resources. See https://g.co/chrome/symantecpkicerts for more information.

Chromeのリリースのマイルストーン(Milestone)70で信頼されなくなるという表示がされます。

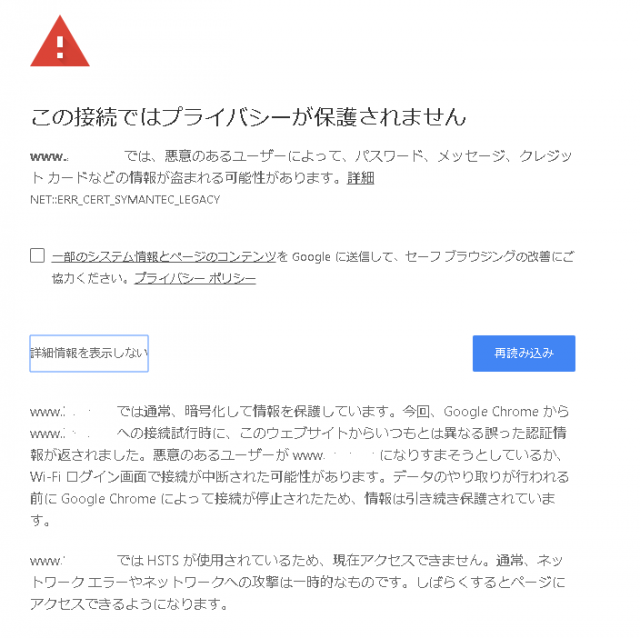

せっかくなのでearly birdのChrome canaryでテストしてみます。おかしくなっても良い日本語環境のPCを使ったので今度は日本語の表示です。

Chrome canary バージョン: 70.0.3516.0(Official Build)canary (64 ビット)

この接続ではプライバシーが保護されません

www.example.com では、悪意のあるユーザーによって、パスワード、メッセージ、クレジット カードなどの情報が盗まれる可能性があります。詳細

NET::ERR_CERT_SYMANTEC_LEGACY一部のシステム情報とページのコンテンツを Google に送信して、セーフ ブラウジングの改善にご協力ください。プライバシー ポリシー

www.example.com では通常、暗号化して情報を保護しています。今回、Google Chrome から www.example.com への接続試行時に、このウェブサイトからいつもとは異なる誤った認証情報が返されました。悪意のあるユーザーが www.example.com になりすまそうとしているか、Wi-Fi ログイン画面で接続が中断された可能性があります。データのやり取りが行われる前に Google Chrome によって接続が停止されたため、情報は引き続き保護されています。www.example.com では HSTS が使用されているため、現在アクセスできません。通常、ネットワーク エラーやネットワークへの攻撃は一時的なものです。しばらくするとページにアクセスできるようになります。

という派手なエラー NET::ERR_CERT_SYMANTEC_LEGACY になりました。

Chromeのエラーコードの方がより具体的で分かりやすいです。Firefoxの方は同様の案件が(どんどん?)増えるという考え方でしょうか。

最後にお試しできるように通常の接続が可能なリンクを置いておきます。Chrome 70の正式版が出たら消します。

お互いのSANがかぶっているものを使っているので、期待される証明書ではない場合は一度ブラウザを完全に終了させてから、直接該当のページへ行ってみてください。ちなみに DigiCert で発行された RapidSSL の OSCP は URI: http://status.rapidssl.com となっていて、 status.rapidssl.com は ocsp.digicert.com への CNAME で、ocsp.digicert.com は Verizon のCDNで CNAME となっていてCNAMEへのCNAMEで、adnsはこれを処理しません。adnsを使っている場合はstatus.rapidssl.comを解決できないかと思います(自分がはまった)。

- Chrome 70の正式版がリリース間近なので消しました:

2017年8月2日発行(2017年11月30日より前)、発行者RapidSSL SHA256 CA(GeoTrust Inc.): Chromeのコンソールにメッセージが出ます。 2018年10月18日発行(2017年11月30日より後)、発行者RapidSSL RSA CA 2018(DigiCert Inc)

: DigiCertのmanaged infrastructureによる再発行